在当今的数字化时代,网络安全已成为网络工程中至关重要的一环。作为网络工程师,理解和掌握防火墙技术是构建安全网络基础设施的核心技能之一。本教程将系统性地介绍防火墙的基本原理、主要类型及其在实际网络环境中的配置方法,为网络工程师的入门与实践提供指导。

一、 防火墙概述与基本原理

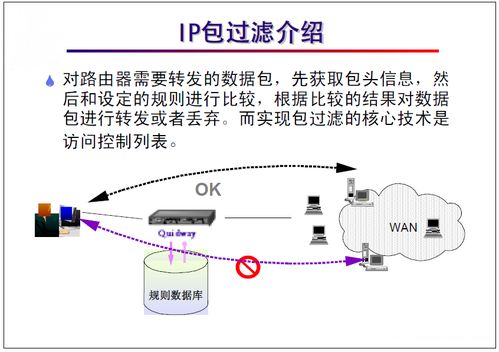

防火墙是一种位于内部可信网络与外部不可信网络(如互联网)之间的网络安全系统。它基于一组预定义的安全策略,对流经它的网络流量进行监控、过滤和控制,从而建立起一个保护屏障,防止未经授权的访问,同时允许合法的通信通过。其核心工作原理是依据数据包的源地址、目标地址、端口号、协议类型等信息,结合访问控制列表(ACL)等规则来决定是允许(permit)还是拒绝(deny)数据包的传输。

二、 防火墙的主要类型

根据技术实现和检查层次的不同,防火墙主要分为以下几种类型:

- 包过滤防火墙:工作在网络层和传输层,根据IP包头和TCP/UDP包头信息进行简单的允许/拒绝决策。配置简单、速度快,但无法理解应用层协议,安全性相对较低。

- 状态检测防火墙:在包过滤的基础上,增加了“状态”的概念。它不仅检查单个数据包,还跟踪活跃的连接会话状态(如TCP三次握手),能够识别并阻止不符合合法连接状态的数据包,安全性显著提高,是现代防火墙的常见工作模式。

- 应用代理防火墙:工作在最顶层的应用层,作为客户端和服务器之间的中介。它完全“理解”特定应用协议(如HTTP、FTP),可以执行深度内容检查和安全策略,安全性最高,但处理速度较慢,且对每种应用都需要特定的代理服务。

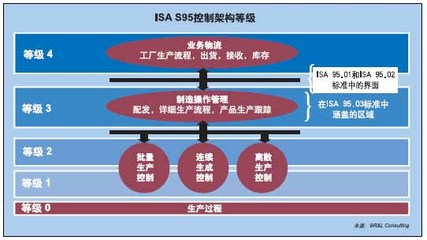

- 下一代防火墙(NGFW):集成了传统防火墙功能,并深度融合了入侵防御系统(IPS)、应用识别与控制、用户身份管理、高级威胁防护(如防病毒、URL过滤)等更智能的安全功能,提供了更全面的可视化与防护能力。

三、 防火墙的基本配置实践

以一款典型的企业级状态检测防火墙为例,其配置通常遵循以下基本流程与要点:

- 初始访问与基础设置:通过Console线缆或带外管理接口进行初始连接,配置管理IP地址、管理员账户、远程管理协议(如SSH/HTTPS)等,确保管理通道的安全。

- 接口与安全区域配置:

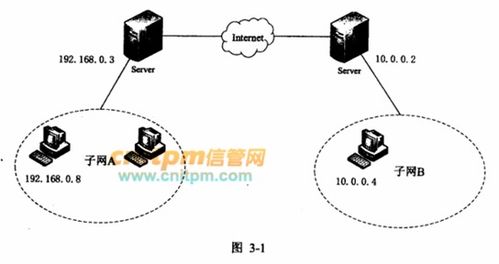

- 为物理接口(如GigabitEthernet 0/0)分配IP地址,并划入不同的安全区域(Zone),如“Inside”(内网,高信任度)、“Outside”(外网/互联网,低信任度)、“DMZ”(非军事区,中等信任度)。

- 定义区域间的访问策略,基本原则是:高信任区域可以主动访问低信任区域,反之则默认禁止,需明确授权。

- 安全策略(访问控制规则)配置:这是防火墙策略的核心。需要定义精细的规则来控制流量。一条典型规则包含:

- 规则名称:便于识别的描述。

- 源区域/源地址:流量从哪里来(如 Inside, 192.168.1.0/24)。

- 目的区域/目的地址:流量到哪里去(如 Outside, 或特定的DMZ服务器IP)。

- 服务/应用:允许的协议和端口(如 TCP/80 (HTTP), TCP/443 (HTTPS), 或预定义的应用对象)。

- 动作:允许(Permit)或拒绝(Deny)。对于允许的流量,通常可进一步配置高级选项,如启用NAT、记录日志(Log)、进行病毒扫描等。

- 配置示例(命令行思路):

security-policy rule name "Permit<em>Web</em>Outbound" source-zone inside destination-zone outside source-address 192.168.1.0 24 service http action permit

- 网络地址转换(NAT)配置:用于解决内网私有地址访问互联网时地址不足的问题,并隐藏内网结构。

- 源NAT(SNAT/出站NAT):将内网IP转换为公网IP访问外网。配置时需定义地址池(公网IP集合)和NAT策略。

- 目的NAT(DNAT/端口映射):将到达防火墙公网IP特定端口的访问,转发到内网服务器的私有IP上,用于对外提供服务。

- 路由配置:确保防火墙能将数据包正确转发到下一跳。通常需要配置默认路由指向互联网网关,以及指向内网其他网段的静态路由。

- 管理与监控:配置系统时间(NTP)、日志服务器、告警设置,并定期查看会话表、安全日志和流量统计,以便进行策略优化和故障排查。

四、 与最佳实践建议

防火墙是网络安全的第一道防线,但其有效性高度依赖于合理的策略配置。网络工程师在部署和配置防火墙时,应遵循以下原则:

- 最小权限原则:只开放业务绝对必需的端口和协议,默认拒绝所有其他流量。

- 分层防御:防火墙不应是唯一的安全措施,需与IPS、WAF、终端安全等共同构成纵深防御体系。

- 定期审计与更新:业务变化后,及时审查和更新安全策略。保持防火墙系统软件和特征库处于最新状态。

- 详细的日志记录:对关键策略启用日志功能,便于安全事件分析和追溯。

- 变更管理:任何策略修改都应经过申请、测试、实施的规范流程,并做好备份。

掌握防火墙的配置与管理,是网络工程师从基础连通性建设迈向安全网络架构设计的关键一步。通过理论学习与实验操作相结合,不断积累实战经验,才能构建起坚固、灵活且高效的网络防御体系。